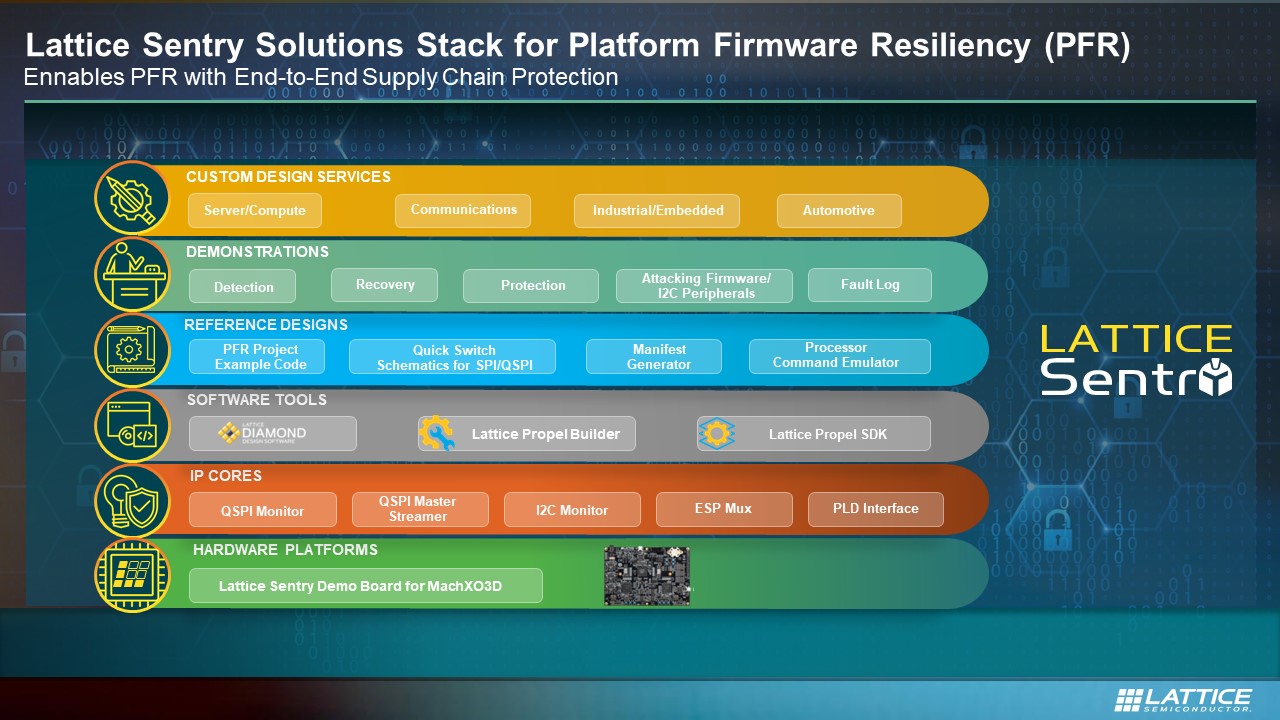

Le fournisseur de FPGA basse consommation Lattice a lancé cet été deux offres censées améliorer la sécurité des produits connectés contre les cyberattaques et le vol de propriété intellectuelle tout au long de leur cycle de vie. ...La première, estampillée Sentry, est une combinaison de logiciels embarqués personnalisables, de designs de référence, de blocs d’IP et d’outils de développement dont l’objectif est d’accélérer la mise au point de systèmes sécurisés compatibles avec les directives PFR (Platform Firmware Resiliency) de l’organisme américain Nist (National Institute of Standards and Technology) (Nist SP-800-193). Le service SupplyGuard, quant à lui, vise à étendre la protection assurée par la pile Sentry à l’ensemble de la chaîne d’approvisionnement via la livraison de puces "verrouillées" sur les lignes de production. L’idée étant de les protéger des attaques comme le clonage ou l’insertion de logiciels malveillants, tout en permettant un transfert sécurisé des dispositifs.

« Lattice poursuit sa feuille de route et sa stratégie qui consiste à fournir des piles de solutions système faciles à utiliser pour certaines applications clés, précise Deepak Boppana, directeur marketing Segments et Solutions chez le fournisseur de FPGA. Lattice Sentry permet aux utilisateurs de mettre facilement en œuvre une solution PFR reposant sur une racine de confiance RoT matérielle conforme aux directives Nist SP-800-193. Grâce aux blocs d’IP validés, aux designs de référence prévérifiés et aux démonstrateurs matériels disponibles dans l’offre Sentry, les développeurs peuvent rapidement personnaliser leur solution PFR en modifiant le code C fourni dans l’environnement de conception sur FPGA Propel et ramener le temps de mise sur le marché de leur produit de dix mois à six semaines seulement. » Pour rappel, l’environnement Propel, lancé il y a quelques mois, est destiné à accélérer le développement d’applications sur les FPGA de petites dimensions de Lattice, et ce via l’assemblage simple et rapide d’éléments issus d’une bibliothèque d’IP, dont un cœur de processeur RISC-V et divers blocs périphériques.

Dans le détail, la pile Sentry fournit une implémentation PFR prévérifiée et conforme Nist qui permet d’appliquer des contrôles d’accès stricts et en temps réel à l’ensemble du firmware système pendant et après le démarrage. Si un firmware corrompu est détecté, Sentry est capable de revenir automatiquement à une version antérieure réputée bonne pour que le système puisse continuer à fonctionner sans interruption de manière sécurisée. La pile permet en pratique de mettre en œuvre une racine de confiance matérielle grâce à la prise en charge des caractéristiques cryptographiques du FPGA MachXO3D lancé, lui, au printemps 2019.

De son côté le service de protection de la chaîne d’approvisionnement SupplyGuard de Lattice vise à assurer une sécurité solide tout au long de la vie d’un dispositif. Accessible sur abonnement, SupplyGuard assure le traçage des FPGA Lattice protégés tout au long de leur parcours, depuis l’usine de fabrication jusqu’au déploiement en passant par le transport à travers la chaîne d’approvisionnement, l’intégration et l’assemblage au sein d’un système et la configuration initiale, indique Lattice. Cette protection doit garantir que seuls les sous-traitants autorisés peuvent produire le design d’un équipementier, où qu’ils se trouvent, et elle fournit aux OEM une infrastructure de clés sécurisée afin d’empêcher toute activation de leurs IP sur des composants non autorisés, et ce pour éviter le clonage et à la fabrication surnuméraire de produits. SupplyGuard a également vocation à sécuriser les équipements contre le téléchargement et l’installation de chevaux de Troie, de malware ou d’autres logiciels non autorisés.

Vous pouvez aussi suivre nos actualités sur la vitrine LinkedIN de L'Embarqué consacrée à la sécurité dans les systèmes embarqués : Embedded-SEC