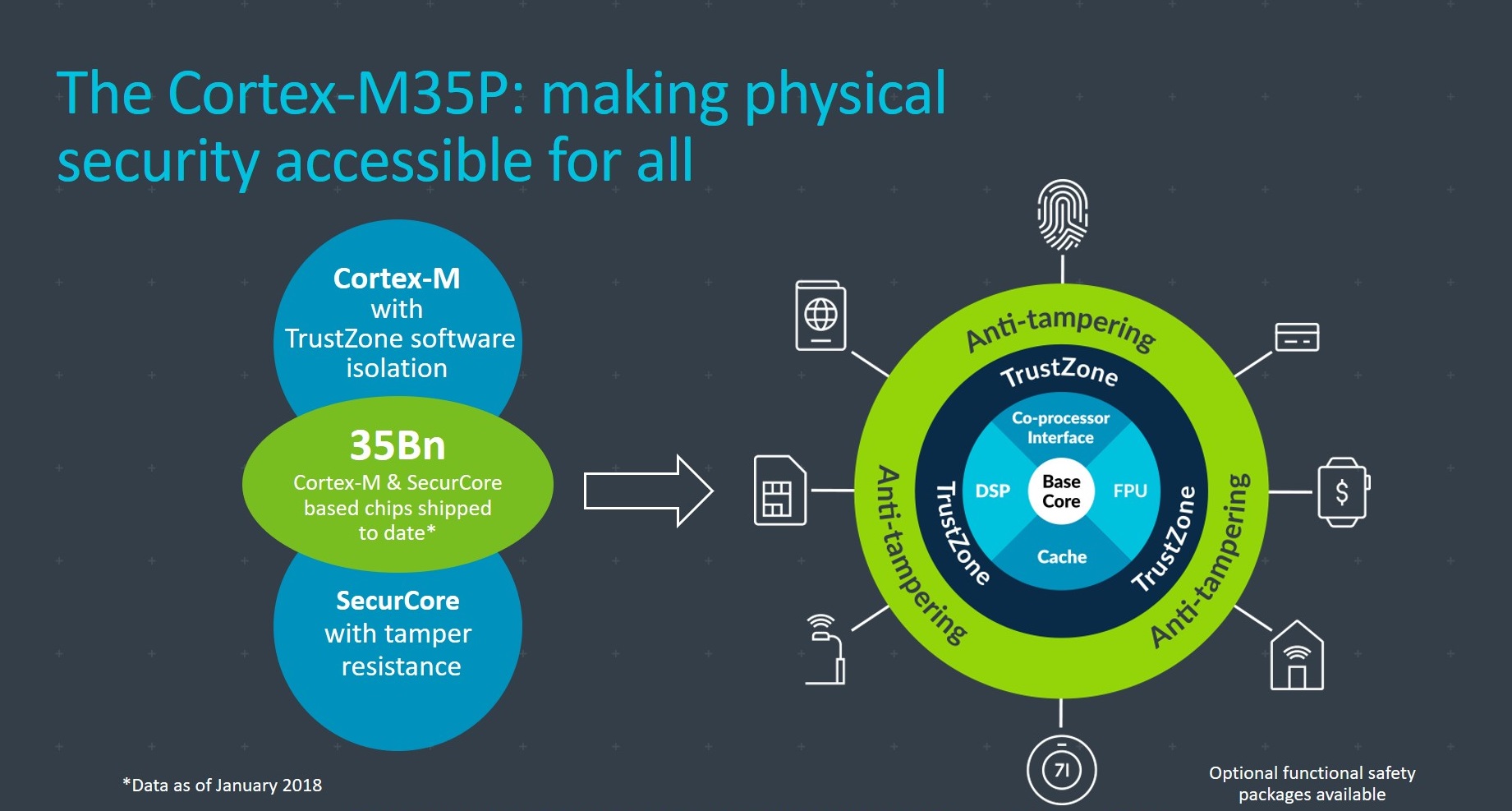

Pour la société Arm, la sécurité ne doit plus être une option, surtout à l’ère de l’Internet des objets où des organisations ou des individus malveillants n’hésitent plus à mettre en œuvre des techniques avancées pour compromettre des équipements connectés, quels qu’ils soient. ...On se rappellera à cet égard que le Britannique a lancé fin 2015 l’architecture ARMv8-M qui étend la technologie de sécurité TrustZone, jusqu’alors réservée aux cœurs de microprocesseur Cortex-A, aux microcontrôleurs à cœur Cortex-M.

Technologie de sécurité et de partitionnement, TrustZone permet de créer au sein d’un microcontrôleur une zone dite « de confiance » apte à sécuriser données, firmware et périphériques, un besoin exprimé de plus en plus explicitement par les développeurs d’objets et d’équipements connectés aux ressources limitées. Avec les Cortex-M33 et Cortex-M23, Arm a dévoilé fin octobre 2016 ses premiers cœurs de microcontrôleurs reposant sur l’architecture ARMv8-M.

Aujourd’hui, la société d’outre-Manche va plus loin en lançant un cœur de microcontrôleur référencé Cortex-M35P, protégé cette fois-ci contre les attaques « physiques ». Des attaques qui peuvent être le résultat d’un contact direct avec la puce-système SoC ou d’une opération menée à proximité immédiate du circuit, et qui exploitent en pratique les vulnérabilités au niveau de l’implémentation silicium. Elles se répartissent en deux catégories : les attaques invasives, qui nécessitent a minima le déconditionnement de la puce, et les attaques non invasives comme les attaques dites par « canaux cachés » (ou « canaux auxiliaires ») qui récupèrent de l’information par la mesure de signaux tels que les variations de consommation, ou les modifications de champ électromagnétique émis, lors des opérations de chiffrement.

Aujourd’hui, la société d’outre-Manche va plus loin en lançant un cœur de microcontrôleur référencé Cortex-M35P, protégé cette fois-ci contre les attaques « physiques ». Des attaques qui peuvent être le résultat d’un contact direct avec la puce-système SoC ou d’une opération menée à proximité immédiate du circuit, et qui exploitent en pratique les vulnérabilités au niveau de l’implémentation silicium. Elles se répartissent en deux catégories : les attaques invasives, qui nécessitent a minima le déconditionnement de la puce, et les attaques non invasives comme les attaques dites par « canaux cachés » (ou « canaux auxiliaires ») qui récupèrent de l’information par la mesure de signaux tels que les variations de consommation, ou les modifications de champ électromagnétique émis, lors des opérations de chiffrement.

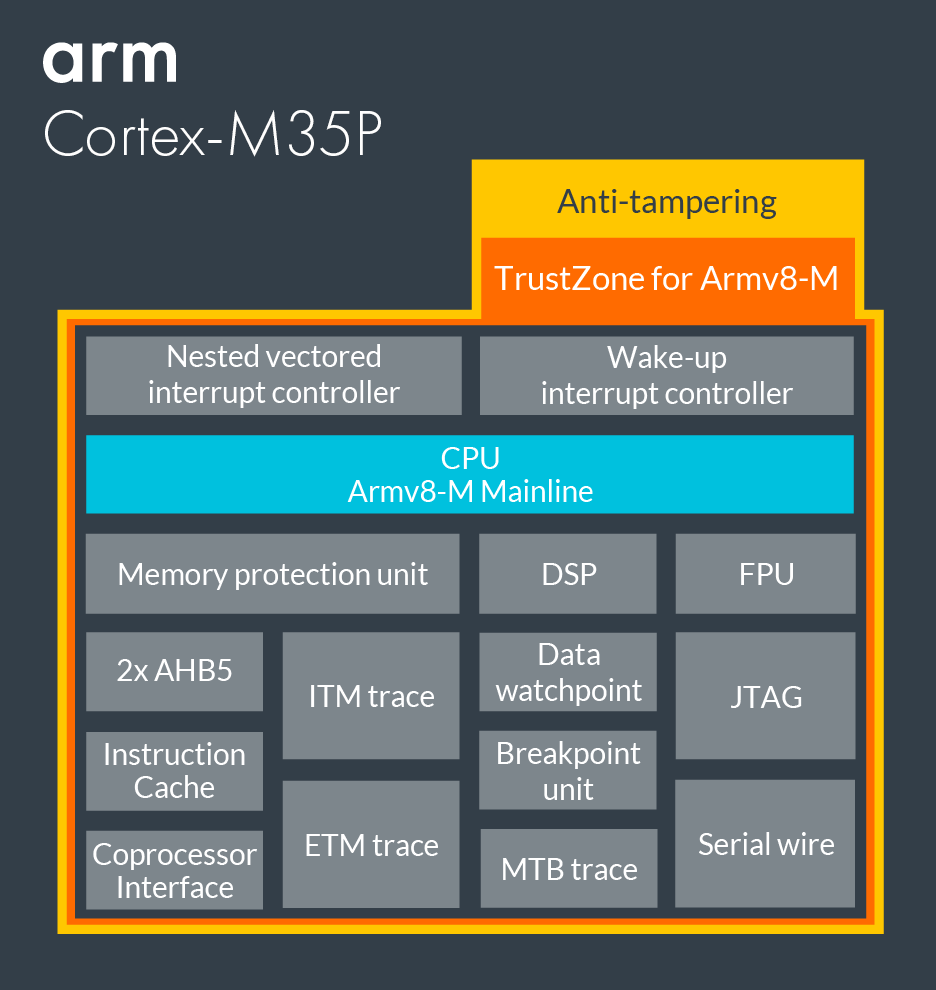

Le cœur Arm Cortex-M35P (P pour Physical Security) est donc le premier membre de la famille Cortex-M à disposer en interne d’une technologie de protection contre les attaques physiques, technologie issue de celle utilisée dans les cœurs Arm SecurCore déployés dans des milliards de cartes à puce. De plus, le Cortex-M35P intègre la technologie TrustZone pour assurer une isolation logicielle robuste afin, dixit Arm, d’assurer une sécurité multiniveau.

A noter que, parallèlement, la firme britannique a annoncé la disponibilité de deux blocs d’IP de sécurité renforcés de moyens de protection contre les attaques par canaux cachés, CryptoCell-312P et CryptoIsland-300P. Les cœurs CryptoCell peuvent jouer le rôle de coprocesseurs de sécurité au sein d’un SoC pour la gestion des clés de chiffrement, l’amorçage sécurisé (secure boot), l’accélération des algorithmes de hachage et de cryptage, etc. Les cœurs CryptoIsland ont quant à eux vocation à offrir une sécurité embarquée de niveau carte à puce.