La SIMalliance, dont les membres représentent environ 80% de l’industrie des puces et cartes SIM (Subscriber Identity Module), a publié une spécification dont l’ambition est de permettre le chargement à distance de firmware sur les SIM, quel qu’en soit le format ...(cartes extractibles, modules eSIM embarqués et soudés sur un circuit imprimé, iSIM directement intégrées ou portées par un processeur d’application). Selon l’organisme industriel, la standardisation dans ce domaine est en effet devenue indispensable car l’émergence de nouveaux facteurs de forme SIM, implantés dans différents types d’éléments sécurisés (SE), a conduit à des variantes dans la façon dont les fournisseurs de service assurent la maintenance et font évoluer les cartes SIM une fois celles-ci déployées sur le terrain.

Dans la pratique, la nouvelle spécification de la SIMalliance (Image Delivery Server (IDS) to Open Firmware Loader (OFL) Agent Interfaces Version 1.0.3) se veut un complément d’un standard GlobalPlatform publié en 2017 qui définit comment le firmware d’un « élément résistant aux fraudes » TRE (Tamper Resistant Element) peut être chargé et géré sur différents facteurs de forme TRE, dont les éléments sécurisés SE comme les SIM extractibles, embarquées ou intégrées, une fois qu’un équipement a été installé sur le terrain.

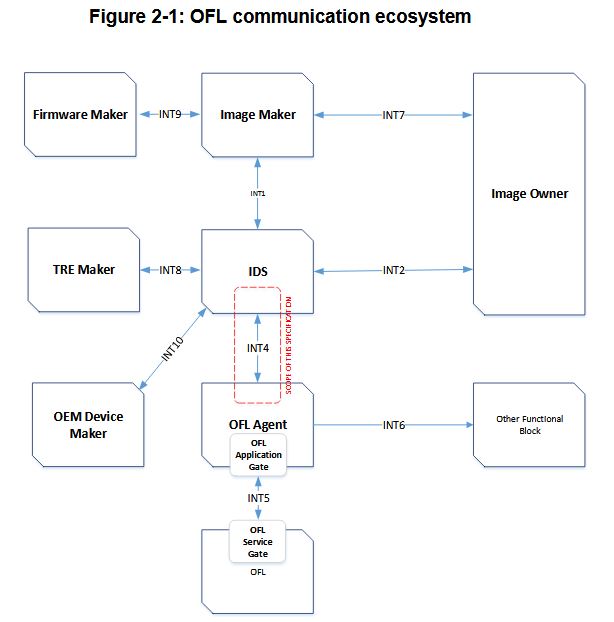

Parallèlement, la SIMalliance a publié un document explicitant le cadre général d’un écosystème et décrivant les fonctions et acteurs impliqués lors du processus de chargement d’un firmware dans un TRE. Plus spécifiquement, la SIMalliance a défini l’interface entre l’IDS et l’agent OFL, logiciel intégré dans l’équipement qui communique avec le serveur IDS pour charger dans le TRE les images, en d’autres termes les conteneurs sécurisés qui encapsulent le firmware TRE (dont l’OS et les applis). Ces mécanismes doivent permettre aux images d’être transférées de manière cohérente afin de réduire la complexité et améliorer l’interopérabilité au sein de l’écosystème, précise l'organisme industriel.