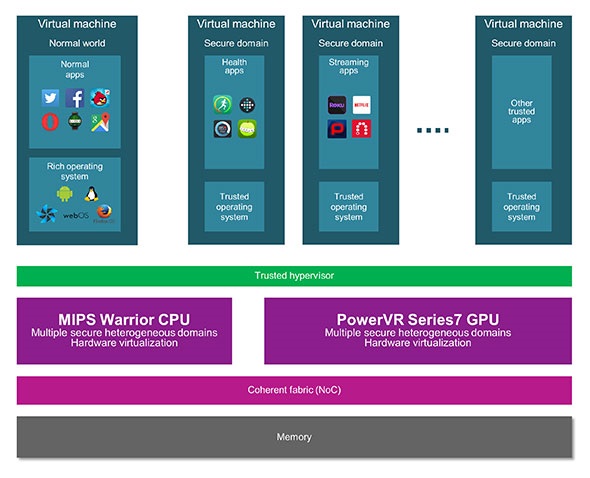

Propriétaire de l’architecture Mips, Imagination Technologies, en annonçant il y a un an le framework OmniShield, s’était donné pour objectif de renforcer la sécurité des SoC en s’appuyant sur les mécanismes de virtualisation câblés ...dans le silicium de ses dernières générations de cœurs de processeur Mips et de cœurs graphiques PowerVR. OmniShield, qui est constitué d’un ensemble de blocs d’IP matériels et logiciels, doit permettre la création de multiples domaines sécurisés où chaque application ou système d’exploitation, sécurisé ou non, pourra s’exécuter indépendamment dans son propre environnement.

Lors de l’annonce de ce framework, Imagination avait insisté sur le fait que, côté logiciels, OmniShield serait flanqué de briques de base telles que des mécanismes d’amorçage, des hyperviseurs de confiance ou des OS sécurisés. Dans ce cadre, le Britannique et l’éditeur allemand Kernkonzept viennent d’annoncer le portage de la version la plus récente de l’hyperviseur open source L4Re sur les cœurs Mips compatibles OmniShield. Selon Imagination, cet hyperviseur de faible empreinte mémoire, maintenu par Kernkonzept, peut s’appuyer sur la technologie de virtualisation matérielle intégrée au sein des CPU Mips pour assurer une commutation de contexte plus efficace, une meilleure utilisation des cycles des processeurs et, partant, une plus grande réactivité applicative.

En pratique, L4Re permet la consolidation de multiples applications ou services dotés de contraintes différentes de sécurité, de sûreté et de déterminisme sur un seul et même hôte, l’hyperviseur se chargeant d’autoriser ou non les accès aux ressources embarquées dans le SoC, de prioriser l’utilisation des ressources partagées, d’allouer et de gérer les interruptions de service émanant de sources et de périphériques externes, etc. « Notre collaboration avec Imagination nous ouvre de nouveaux domaines d’application, a précisé Michael Hohmuth, CEO de Kernkonzept. Le système d’exploitation L4Re est déjà présent sur les marchés gouvernementaux et militaires. Il trace désormais sa route dans des domaines de l’embarqué comme les routeurs Wi-Fi, les décodeurs pour réseaux câblés, les box résidentielles et les automobiles, là où l’architecture Mips est très présente. »

Parallèlement, Imagination a signé un accord de collaboration avec la société Intrinsic-ID afin de mettre en œuvre la technique de « biométrie du silicium » du second sur les microcontrôleurs Mips M-Class M5150 du premier. Circuits qui ciblent les applications basse consommation dans les domaines de l’Internet des objets, du M2M et du contrôle industriel. L’idée ici est d’implémenter le procédé de sécurisation matérielle intrinsèque (HIS - Hardware Intrinsic Security) d’Intrinsic-ID afin de fournir des fonctions de sécurité telles que l’authentification des dispositifs et l’anti-clonage.

Le procédé HIS, rappelons-le, met à profit les caractéristiques physiques propres à chaque circuit électronique pour protéger les clés cryptographiques, rendant ainsi les dispositifs quasiment impossibles à cloner ou à examiner par rétro-ingénierie. Appelées PUF (Physically Unclonable Functions), ces caractéristiques physiques non clonables sont habituellement liées aux variations infimes du processus de fabrication d'un circuit et sont pratiquement impossibles à reproduire. La technologie HIS d’Intrinsic-ID utilise donc cette biométrie du silicium pour protéger les clés cryptographiques sans que leurs valeurs soient stockées. Ces clés sont générées uniquement au moment où l’application en a besoin. Compatible OmniShield, les Mips M-Class M5150, quant à eux, sont présentés par Imagination comme les seuls cœurs de microcontrôleurs dotés d’une technologie de virtualisation matérielle. Et, à ce titre, ils permettent aux fonctions de gestion et d’extraction de clés HIS d’être implémentées en toute sécurité dans un environnement logiciel indépendant.